Tällä hetkellä maailmalla leviävistä

tietokoneviruksista Kryptolockerit (Cryptolockereita esiintyy myös nimillä CryptoWall ja TorrentLock) on kaikkein ikävimpiä ja harmillisimpia. Jos kyseinen tauti iskee

koneeseen ja pääsee tekemään tuhojaan, niin normaalin ihmisen resursseilla ei

ole enää juuri mitään tehtävissä. Siinä missä muut virukset on suunniteltu

lähinnä aiheuttamaan harmia tai

käyttämään saastutettua tietokonetta viruksten tai mainosten levittämiseen,

niin Kryprolockereiden tavoite on kiristää tekijöilleen rahaa ja siinä mielessä

se on paljon lähempänä perinteistä rikollista toimintaa ja mitä ilmeisesti

tekijät myös onnistuvat siinä.

Päästyään tietkoneeseen

kryptolocker piiloutuu ensin Windowsin sisäiseen rekisteriin ja yrittää sen

jälkeen useiden välipalvelimien kautta saada yhteyden tekijäänsä. Jos yhteys

onnistuu virus saa koneelle salausavaimen. Salausavaimessa on kaksi osaa —

julkinen osa on saastuneella koneella ja yksityinen osa on viruksen levittäjän

hallussa.

Seuraavaksi

kryptolocker alkaa etsiä käyttäjän koneelta kiinnostavia tiedostoja —

useimmiten Microsoft Officen Word, Powerpoint tai Excel -tiedostoja, joita se

alkaa salata salausavaimella. Salaaminen tarkoittaa, että kyseistä tiedostoa ei

pysty enää lukemaan ilman molempia salausavaimia, toisin sanoen monimutkaista

salasanaa. Salauksen murtaminen on käytännössä mahdotonta nykyisin käytössä

olevalla tietokonekapasiteetilla.

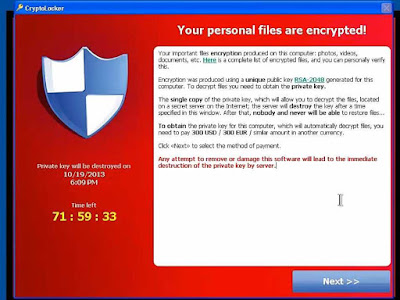

Tiedostoja ei siis pysty enää avaamaan, vaan sen sijaan käyttäjälle

tulee viruksen levittäjän laatima pahaenteinen ilmoitus.

Ilmoitukseen, jossa

kerrotaan mitä on tapahtunut, on syytä suhtautua vakavasti, tässä vaiheessa

tiedostojen pelastaminen ei välttämättä ole vielä myöhäistä.

Miten

kryptolockeriin pitää reagoida?

Ensimmäinen tehtävä

on poistaa virus koneelta mahdollisimman pian, ettei se pysty enää jatkamaan

tihutöitään. Googlaamalla löytyy joitakin virus-ohjelmistoja, jotka lupaavat

poistaa (ainakin osan) Kryptolockerit koneelta, mutta ainoa todella varma tapa

on asentaa Windows kokonaan uudestaan. Mikä kannattaa joka tapauksessa tehdä

myös viruksen poistamisen jälkeenkin, sillä se saattaa kaikesta huolimatta

jättää jälkiä itsestään.

Ennen kuin

kuitenkaan tekee mitään, kannattaa tarkistaa mitä tiedostoja virus on jo

ehtinyt salaamaan. Ne on mahdollista tunnistaa esim. siitä, että tiedoston

normaalin nimen perään on ilmaantunut teksti 7z.encrypted. Koska virus käyttää

erittäin kovaa suojausta, niin tiedostojen salaus kestää yleensä pitkään —

joissakin tapauksissa päiväkausia, joten hyvällä tuurilla virus ei välttämättä

ole ehtinyt tehdä laajaa vahinkoa, vaikka olisikin saanut toimia pitkäänkin

koneen uumenissa.

Ennen

uudelleenasennusta tai viruksen poistamista on vielä pari mahdollisuutta

pelastaa tiedostot. Paras pelastus on varmuuskopiot ajalta ennen viruksen

tarttumista. Jos koneesta on säännöllisesti tehty varmuuskopioita, joissa myös

vanhemmat versiot pysyvät tallessa, niin niistä saastuneet tiedostot voi

palauttaa uudelleen asennuksen jälkeen.

Toinen vaihtoehto

on Windows Vista / 7 / 8 tekemät automaattiset Shadow Copyt, joita

järjestelmä automaattisesti tekee aika-ajoin myös käyttäjän tiedostoista.

Yleensä kyseiset kopiot eivät ole käyttäjälle näkyvissä, mutta Googlaamalla

löytyy joitakin ohjelmistoja, joilla näitä tiedostoja voi yrittää etsiä

koneelta.

Miten

kyrptolockerilta voi suojautua?

Valitettavasti

mihinkään viranomaiseen ei kannata kryptolockerin iskiessä olla yhteydessä,

vaikka kyseessä on torkeä rikos. Rikosilmoituksen voi tehdä esim. sähköisesti,

mutta poliisi ei asiassa voi auttaa. Pari vuotta sitten jopa Yhdysvaltain

poliisikaan ei keksinyt mitään muuta keinoa kuin maksaa kiristäjille saadakseen

takaisin salatut tiedostonsa. Kiristäjien onnistuu hyvin sekä piilottamaan

viruksen tietoliikenteen (joka on hyvin minimaalista) että rahaliikenteen. Itse

asiassa kiristäjille maksaminen saattaa Suomen lain mukaan olla rikollista,

koska vastaanottaja voi olla esim. terroristi tai järjestäytyneet rikollisuuden

taho.

Useimmat ajan

tasalla pidetyt virusturvaohjelmat kyllä tunnistavat Kryptolockerit ja estävät

niitä tarttumasta, mutta kuten muidenkin haittaohjelmian osalta, torjunta on

jatkuvaa kilpajuoksua virusten evoluutiota vastaan. Kryptolockerit päätyvät

koneelle samalla tavalla kuin muutkin tietokonevirukset, esimerkiksi porno- tai

uhkapelisivustojen kautta tai sivustoilta, jotka jakelevat ilmaiseksi

musiikkia, pelejä tai muita tietokoneohjelmia.

Se voi myös tarttua sähköpostin liitetiedostoista, jotka esittävät

olevansa jotain muuta kuin mitä todellisuudessa ovat. Epäilyttäviä ja

houkuttelevia liitteitä ei kannata avata eikä hämäriltä nettisivuilta kannata

asentaa omalle koneelle mitään mistä ei ole aivan varma.

Kryptolockerit eivät

onneksi ole kovinkaan yleisiä ja niiden kohteena on useimmiten yritysten

hallinnoimat koneet, koska tavallisilla ihmisillä ei ole mahdollisuutta tai

pakottavaa tarvetta maksaa kiristäjille. Mutta tämän syksyn aikana on

ilmaantunut taas uusia yrittäjiä, jotka leviävät aktiivisesti verkossa.

Viimeinen

vaihtoehto on huonoin

Kiristäjät uhkaavat

tuhota hallinnassaan olevan salausavaimen tiettyyn aikaan mennessä tai jos

virusta yritetään poistaa koneelta. Todellisuudessa ne eivät kuitenkaan tee

niin, koska avaimen tuhoutuessa ne menettävät mahdollisuuden saada rahaa. Sen

sijaan ne nostavat lunnaita, kunnes uhri on valmis maksamaan tai unohtamaan

menettämänsä tiedostot.

Cryptolocker-kiristäjälle

maksaminen on viimeinen vaihtoehto johon ei koskaan kannattaisi turvautua,

mutta joskus vain on pakko. Aluksi kiristäjä vaatii esimerkiksi 300 - 500

dollaria tai euroa. Ensimmäisen määräajan umpeuduttua hinta kaksinkertaistuu ja

saattaa myöhemmin nousta vielä lisää. Maksu suoritetaan tavalla tai toisella

anonyymisti, joten rahan jälkiä ei kykene seuraamaan. Usein nykyään maksua

vaaditaan virtuaalivaluutassa, kuten bitcoineina, jotka aiheuttavat omia

ongelmiaan. Ensinnäkin monet bitcoin-välittäjät kieltäytyvät myymästä

valuuttaa, joka päätyy kiristäjälle. Bitcoinien kulkeutumista on mahdoton

jäljittää, koska se käyttää samankaltaista salausta kuin Kryptolockerit.

Bitcoinin arvo myös heilahtelee rajusti. 500 eurolla saattoi eilen saada 2

bitcoinia, mutta tänään van puolitoista.

Vaikka lunnaat maksaisi,

muodossa tai toisessa, mikään ei tietenkään pakota kiristäjää luovuttamaan

oikeaa salausavainta, vaikka jotkut uhrit ovat saaneet tiedostonsa pelastettua.

On olemassa houkutus, että kiristämistä jatketaan ensimmäisen maksun jälkeen.

Tekijöiden joukossa on kaikenlaisia epärehellisiä toimijoita eivätkä kaikki

niistä todellakaan ole reiluja.

Joka tapauksessa,

pelastipa tiedostonsa ja käyttipä mitä tahansa keinoa viruksen poistamiseen, on

syytä asentaa koko Windows täysin uudestaan ettei joudu samaan tilanteeseen

pian uudestaan.

Ja maksoipa

oppitunnista sitten rahana tai menetettyinä tiedostoina, jatkossa virusturvasta

kannattaa huolehtia tarkemmin, pitää varmuuskopiot ajan tasalla ja olla

valppaampi verkossa toimiessaan.

Kimmo Lehtonen

Helsingin kaupungin

it-opastusken koordinointi

PS. Muistutan

tässä yhteydessä kaupungin järjestämästä tilaisuudesta perjantaina 4.12. klo

12.30 - 15.30 Pasilan pääkirjastossa. Aiheena mm. Windows 10:n siirtyminen.

lmoittautumiset 30.11. mennessä tällä lomakkeella http://goo.gl/forms/Ef3EKOohDe Tilaisuus on avoin kaikille. |